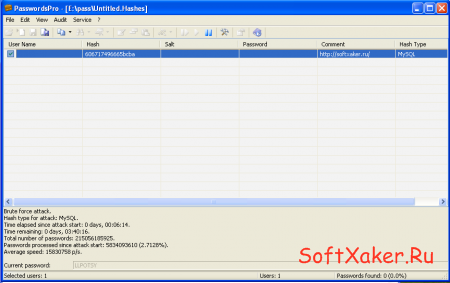

PasswordsPro – довольно мощная программа, которая использует несколько видов атак, что бы восстанавливать пароли из хэша.

Основные особенности программы:

- 7 различных типов атак, для подбора паролей;

- Довольно удобная работа с большим списком хэшей (полная версия);

- В программу можно загрузить до 10 миллионов строк с хэшеми (полная версия);

- Способен восстановить пароли длиной до 127 символов;

- Понимает Unicode кодировку;

- Способен понимать неполные и повреждённые хэши;

- Имеется поддержка плагинов;

- Поддержка соли, пользователей и т.п.;

- Быстро и удобное редактирование хэшей, соли, комментариев и т.п.;

- Удобный экспорт в txt или html;

- Помещение найденных паролей в буфер обмена;

- Удобный поиск по списку хэшей;

- Верификация паролей пользователей, а также их хэшей;

- Имеется скрытный тип работы. При нём не будет виден значок на панели задач;

- Проверка пароля для списка пользователей с хэшеми;

- Найденные пароли помещаются в отдельный файл;

- Возможен экспорт в формате, который привычен для форумов InsidePro Software.

Стоит отметить, что программа работает довольно тихо и практически не нагружает компьютер. Так что скрытный режим может быть очень полезен, ибо если вам нужно будет подобрать большое количество паролей, то 1-го компьютера может оказаться мало.

При загрузке своих хэшей, PasswordsPro попросит указать тип хэширования. Если вы не знаете md5 а вас или, например, Whirlpool(Double), то посетите эту страницу. По шаблону можно попытаться понять откуда у вас хэш.

PasswordsPro бесплатно распространяется в демо режиме. Отличие от полной версии всего одно – вы можете загрузить максимум 1-го пользователя для работы с хэшами. Купить полную версию можно здесь.

Полный список поддерживаемых хэшей:

– Adler-32

– Blowfish(Eggdrop)

– Blowfish(OpenBSD)

– CRC-16

– CRC-16-CCITT

– CRC-32

– CRC-32(ZIP_Seed)

– CRC-32B

– CRC-64

– DCC2

– DES(Oracle)

– DES(Unix)

– Domain Cached Credentials

– ELF-32

– FCS-16

– FCS-32

– Fletcher-32

– FNV-32

– GHash-32-3

– GHash-32-5

– GOST R 34.11-94

– HAS-160

– Haval-128

– Haval-128(HMAC)

– Haval-160

– Haval-160(HMAC)

– Haval-192

– Haval-192(HMAC)

– Haval-224

– Haval-224(HMAC)

– Haval-256

– Haval-256(HMAC)

– Lineage II C4

– MD2

– MD2(HMAC)

– MD4

– MD4(HMAC)

– MD5

– md5($pass.$salt)

– md5($pass.$salt.$pass)

– md5($pass.md5($pass))

– md5($salt.'-'.md5($pass))

– md5($salt.$pass)

– md5($salt.$pass.$salt)

– md5($salt.$pass.$username)

– md5($salt.md5($pass))

– md5($salt.md5($pass).$salt)

– md5($salt.MD5($pass).$username)

– md5($salt.md5($pass.$salt))

– md5($salt.md5($salt.$pass))

– md5($salt.md5(md5($pass).$salt))

– md5($username.0.$pass)

– md5($username.LF.$pass)

– md5($username.md5($pass).$salt)

– md5(3 x strtoupper(md5($pass)))

– MD5(APR)

– MD5(Cisco PIX)

– MD5(Custom)

– MD5(HMAC(Wordpress))

– MD5(HMAC)

– md5(md5($pass))

– md5(md5($pass).$pass)

– md5(md5($pass).$salt)

– md5(md5($pass).md5($pass))

– md5(md5($pass).md5($salt))

– md5(md5($salt).$pass)

– md5(md5($salt).md5($pass))

– md5(md5($username.$pass).$salt)

– md5(md5(md5($pass)))

– md5(md5(md5(md5($pass))))

– md5(md5(md5(md5(md5($pass)))))

– MD5(phpBB3)

– md5(sha1($pass))

– md5(sha1(md5($pass)))

– md5(sha1(md5($pass)).sha1($pass))

– md5(sha1(md5(sha1($pass))))

– md5(strrev($pass))

– md5(strtoupper(md5($pass)))

– MD5(Unix)

– MD5(Wordpress)

– MSSQL(2000)

– MSSQL(2005)

– MySQL

– MySQL5

– NTLM

– Palshop

– RAdmin v2.x

– RipeMD-128

– RipeMD-128(HMAC)

– RipeMD-160

– RipeMD-160(HMAC)

– RipeMD-256

– RipeMD-256(HMAC)

– RipeMD-320

– RipeMD-320(HMAC)

– SAPB

– SAPG

– SHA-1

– SHA-1(Django)

– SHA-1(HMAC)

– SHA-1(MaNGOS)

– SHA-1(MaNGOS2)

– SHA-1(Oracle)

– SHA-224

– SHA-224(HMAC)

– SHA-256

– SHA-256(Django)

– SHA-256(HMAC)

– SHA-256(PasswordSafe)

– SHA-256(Unix)

– SHA-384

– SHA-384(Django)

– SHA-384(HMAC)

– SHA-512

– SHA-512(Drupal)

– SHA-512(HMAC)

– SHA-512(Unix)

– sha1($pass.$salt)

– sha1($salt.$pass)

– sha1($salt.$username.$pass.$salt)

– sha1($salt.md5($pass))

– sha1($salt.md5($pass).$salt)

– sha1($salt.sha1($pass))

– sha1($salt.sha1($salt.sha1($pass)))

– sha1($username.$pass)

– sha1($username.$pass.$salt)

– sha1(md5($pass))

– sha1(md5($pass).$salt)

– sha1(md5($pass).$userdate.$salt)

– sha1(md5(sha1($pass)))

– sha1(md5(sha1(md5($pass))))

– sha1(sha1($pass))

– sha1(sha1($pass).$salt)

– sha1(sha1($pass).substr($pass,0,3))

– sha1(sha1($salt.$pass))

– sha1(sha1(sha1($pass)))

– sha1(strtolower($username).$pass)

– sha256($pass.$salt)

– sha256($salt.$pass)

– sha256(md5($pass))

– sha256(sha1($pass))

– sha384($pass.$salt)

– sha384($salt.$pass)

– sha512($pass.$salt)

– sha512($salt.$pass)

– Skein-1024

– Skein-1024(384)

– Skein-1024(512)

– Skein-256

– Skein-256(128)

– Skein-256(160)

– Skein-256(224)

– Skein-512

– Skein-512(128)

– Skein-512(160)

– Skein-512(224)

– Skein-512(256)

– Skein-512(384)

– Snefru-128

– Snefru-128(HMAC)

– Snefru-256

– Snefru-256(HMAC)

– SSHA-1

– strrev(md5($pass))

– strrev(md5(strrev(md5($pass))))

– substr(md5($pass),16,16)

– substr(md5($pass),8,16)

– Tiger-128

– Tiger-128(HMAC)

– Tiger-160

– Tiger-160(HMAC)

– Tiger-192

– Tiger-192(HMAC)

– Ventrilo

– Whirlpool

– Whirlpool(Double)

– Whirlpool(HMAC)

– WPA-PSK PMK

– XOR-32

– xsha1(strtolower($pass))

А, что бы скачать бесплатную версию PasswordsPro, кликните сюда.

Основные особенности программы:

- 7 различных типов атак, для подбора паролей;

- Довольно удобная работа с большим списком хэшей (полная версия);

- В программу можно загрузить до 10 миллионов строк с хэшеми (полная версия);

- Способен восстановить пароли длиной до 127 символов;

- Понимает Unicode кодировку;

- Способен понимать неполные и повреждённые хэши;

- Имеется поддержка плагинов;

- Поддержка соли, пользователей и т.п.;

- Быстро и удобное редактирование хэшей, соли, комментариев и т.п.;

- Удобный экспорт в txt или html;

- Помещение найденных паролей в буфер обмена;

- Удобный поиск по списку хэшей;

- Верификация паролей пользователей, а также их хэшей;

- Имеется скрытный тип работы. При нём не будет виден значок на панели задач;

- Проверка пароля для списка пользователей с хэшеми;

- Найденные пароли помещаются в отдельный файл;

- Возможен экспорт в формате, который привычен для форумов InsidePro Software.

Стоит отметить, что программа работает довольно тихо и практически не нагружает компьютер. Так что скрытный режим может быть очень полезен, ибо если вам нужно будет подобрать большое количество паролей, то 1-го компьютера может оказаться мало.

При загрузке своих хэшей, PasswordsPro попросит указать тип хэширования. Если вы не знаете md5 а вас или, например, Whirlpool(Double), то посетите эту страницу. По шаблону можно попытаться понять откуда у вас хэш.

PasswordsPro бесплатно распространяется в демо режиме. Отличие от полной версии всего одно – вы можете загрузить максимум 1-го пользователя для работы с хэшами. Купить полную версию можно здесь.

Полный список поддерживаемых хэшей:

– Adler-32

– Blowfish(Eggdrop)

– Blowfish(OpenBSD)

– CRC-16

– CRC-16-CCITT

– CRC-32

– CRC-32(ZIP_Seed)

– CRC-32B

– CRC-64

– DCC2

– DES(Oracle)

– DES(Unix)

– Domain Cached Credentials

– ELF-32

– FCS-16

– FCS-32

– Fletcher-32

– FNV-32

– GHash-32-3

– GHash-32-5

– GOST R 34.11-94

– HAS-160

– Haval-128

– Haval-128(HMAC)

– Haval-160

– Haval-160(HMAC)

– Haval-192

– Haval-192(HMAC)

– Haval-224

– Haval-224(HMAC)

– Haval-256

– Haval-256(HMAC)

– Lineage II C4

– MD2

– MD2(HMAC)

– MD4

– MD4(HMAC)

– MD5

– md5($pass.$salt)

– md5($pass.$salt.$pass)

– md5($pass.md5($pass))

– md5($salt.'-'.md5($pass))

– md5($salt.$pass)

– md5($salt.$pass.$salt)

– md5($salt.$pass.$username)

– md5($salt.md5($pass))

– md5($salt.md5($pass).$salt)

– md5($salt.MD5($pass).$username)

– md5($salt.md5($pass.$salt))

– md5($salt.md5($salt.$pass))

– md5($salt.md5(md5($pass).$salt))

– md5($username.0.$pass)

– md5($username.LF.$pass)

– md5($username.md5($pass).$salt)

– md5(3 x strtoupper(md5($pass)))

– MD5(APR)

– MD5(Cisco PIX)

– MD5(Custom)

– MD5(HMAC(Wordpress))

– MD5(HMAC)

– md5(md5($pass))

– md5(md5($pass).$pass)

– md5(md5($pass).$salt)

– md5(md5($pass).md5($pass))

– md5(md5($pass).md5($salt))

– md5(md5($salt).$pass)

– md5(md5($salt).md5($pass))

– md5(md5($username.$pass).$salt)

– md5(md5(md5($pass)))

– md5(md5(md5(md5($pass))))

– md5(md5(md5(md5(md5($pass)))))

– MD5(phpBB3)

– md5(sha1($pass))

– md5(sha1(md5($pass)))

– md5(sha1(md5($pass)).sha1($pass))

– md5(sha1(md5(sha1($pass))))

– md5(strrev($pass))

– md5(strtoupper(md5($pass)))

– MD5(Unix)

– MD5(Wordpress)

– MSSQL(2000)

– MSSQL(2005)

– MySQL

– MySQL5

– NTLM

– Palshop

– RAdmin v2.x

– RipeMD-128

– RipeMD-128(HMAC)

– RipeMD-160

– RipeMD-160(HMAC)

– RipeMD-256

– RipeMD-256(HMAC)

– RipeMD-320

– RipeMD-320(HMAC)

– SAPB

– SAPG

– SHA-1

– SHA-1(Django)

– SHA-1(HMAC)

– SHA-1(MaNGOS)

– SHA-1(MaNGOS2)

– SHA-1(Oracle)

– SHA-224

– SHA-224(HMAC)

– SHA-256

– SHA-256(Django)

– SHA-256(HMAC)

– SHA-256(PasswordSafe)

– SHA-256(Unix)

– SHA-384

– SHA-384(Django)

– SHA-384(HMAC)

– SHA-512

– SHA-512(Drupal)

– SHA-512(HMAC)

– SHA-512(Unix)

– sha1($pass.$salt)

– sha1($salt.$pass)

– sha1($salt.$username.$pass.$salt)

– sha1($salt.md5($pass))

– sha1($salt.md5($pass).$salt)

– sha1($salt.sha1($pass))

– sha1($salt.sha1($salt.sha1($pass)))

– sha1($username.$pass)

– sha1($username.$pass.$salt)

– sha1(md5($pass))

– sha1(md5($pass).$salt)

– sha1(md5($pass).$userdate.$salt)

– sha1(md5(sha1($pass)))

– sha1(md5(sha1(md5($pass))))

– sha1(sha1($pass))

– sha1(sha1($pass).$salt)

– sha1(sha1($pass).substr($pass,0,3))

– sha1(sha1($salt.$pass))

– sha1(sha1(sha1($pass)))

– sha1(strtolower($username).$pass)

– sha256($pass.$salt)

– sha256($salt.$pass)

– sha256(md5($pass))

– sha256(sha1($pass))

– sha384($pass.$salt)

– sha384($salt.$pass)

– sha512($pass.$salt)

– sha512($salt.$pass)

– Skein-1024

– Skein-1024(384)

– Skein-1024(512)

– Skein-256

– Skein-256(128)

– Skein-256(160)

– Skein-256(224)

– Skein-512

– Skein-512(128)

– Skein-512(160)

– Skein-512(224)

– Skein-512(256)

– Skein-512(384)

– Snefru-128

– Snefru-128(HMAC)

– Snefru-256

– Snefru-256(HMAC)

– SSHA-1

– strrev(md5($pass))

– strrev(md5(strrev(md5($pass))))

– substr(md5($pass),16,16)

– substr(md5($pass),8,16)

– Tiger-128

– Tiger-128(HMAC)

– Tiger-160

– Tiger-160(HMAC)

– Tiger-192

– Tiger-192(HMAC)

– Ventrilo

– Whirlpool

– Whirlpool(Double)

– Whirlpool(HMAC)

– WPA-PSK PMK

– XOR-32

– xsha1(strtolower($pass))

А, что бы скачать бесплатную версию PasswordsPro, кликните сюда.